“Tu contraseña es ******”, el extorsivo mensaje que circula por email

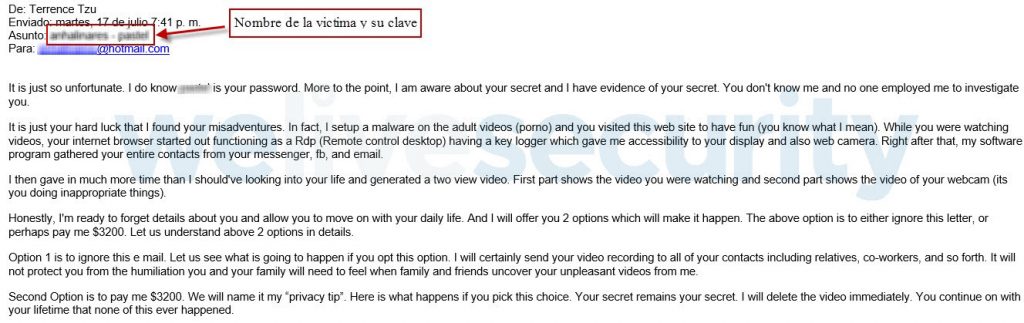

En los últimos días cobró fuerza una amenazante campaña de correo electrónico en el que el destinatario era víctima de extorsión a través de la revelación de datos personales y contraseñas de distintas cuentas de usuario en el “asunto” del mensaje.

Desde la compañía de seguridad informática, Eset, dialogaron con varias víctimas a las que le llegó un correo con su contraseña en el asunto.

La mayoría de los destinatarios, asustados, abrieron el correo y se encontraron con un mensaje en inglés que traducido decía lo siguiente:

“Vayamos directo al grano. Sé que tu contraseña es ********. Más importante aún, sé tu secreto y tengo pruebas de ello. No me conoces personalmente y nadie me contrató para que te investigue.

Para tu mala fortuna encontré tu desventura. De hecho, instalé un malware en páginas de videos para adultos (material pornográfico) y resulta que visitaste este sitio web para divertirte (ya sabes a qué me refiero). Mientras mirabas los videos, tu navegador de Internet comenzó a funcionar como un RDP (escritorio de control remoto) con un registrador de teclas que me dio acceso a su pantalla y también a tu cámara web. Inmediatamente después, mi programa recopiló todos los contactos de tu Facebook y correo electrónico.

Después de eso, me dediqué a investigar tu vida mucho más tiempo del que debería y creé un video de doble pantalla. La primera parte mostraba el video que estabas mirando y la segunda parte me mostraba lo que registraba tu cámara web (estabas haciendo cosas inapropiadas).

Francamente, estoy listo para olvidarme de todo lo que se sobre ti y permitirte que continúes con tu vida. Y te ofrezco dos opciones para hacer que esto sea así.

La primera opción es ignorar este correo. Si eliges esta opción enviaré la grabación del video que registré desde tu webcam a tus contactos; incluidos los miembros de su familia, colegas, etc. Esta opción no te protegerá de la humillación que sentirán en tu hogar cuando descubran tus videos.

La segunda opción es pagarme $2900. Le llamaremos mi “consejo de privacidad”. Déjame decirte qué pasará si eliges este camino: tu secreto seguirá siendo tu secreto. Borraré el video inmediatamente y mantendrás tu vida como si nunca hubiera pasado nada.

Ahora debes estar pensando: “voy a llamar la policía”. Sin lugar a dudas, he tomado medidas para que este correo no pueda ser rastreado y esto tampoco evitará que la evidencia se destruya. No estoy tratando de ingresar a tu cuenta bancaria. Solo quiero que me paguen por el tiempo que pasé investigando. Esperemos que haya decidido hacer desaparecer todo esto y pagarme por mi confidencialidad. Realizarás el pago a través de Bitcoin (si no sabes cómo hacerlo, busca “cómo comprar bitcoins” en algún motor de búsqueda)”.

Al conversar con varias víctimas de estas campañas maliciosas, todas manifestaron una enorme preocupación y angustia al sentir que su privacidad había sido violada. Algunas manifestaron que si bien la contraseña que se incluía en el asunto del correo era antigua, a partir de lo que sucedió quisieran salir del mundo digital. Esas y muchas otras reflexiones surgieron de varias víctimas mujeres que se animaron a compartir sus experiencias.

Hay dos preguntas que realmente creo que merecen ser analizadas y están ligadas a cómo obtuvieron la contraseña y por qué las atacaron a ellas.

Veamos la primera, al analizar la dirección de correo de la víctima utilizado en la campaña verifiqué que se filtró en algunas brechas de información que sufrieran algunos servicios a los cuales estaba suscripta ─Si tienes dudas de si tu casilla de correo también fue comprometida puedes corroborarlo aquí.

De este modo verifiqué que la casilla fue expuesta en al menos cinco fugas de información.

¿A que nos referimos? Este correo fue utilizado en servicios como Adobe, Bitly, LinkedIn, Myspace y Tumblr, los cuales fueron comprometidos y criminales terminaron robando información valiosa, como usuarios y contraseñas, que luego fueron publicadas en distintos sitios de Internet.

Ejemplo de sitios a los cuales estaba asociada la cuenta de correo y que sufrieron una fuga de información.

Ya descubrimos cuál podría haber sido el origen de la fuga de las credenciales, ahora analicemos el verdadero motivo de la campaña.

Monetizando la sextorsión

Naturalmente, detrás de cada campaña maliciosa hay un fin económico que motiva el delito. Como vimos en las imágenes del correo, a cambio de borrar la información crítica de la víctima, el atacante solicita un pago mediante el envió de bitcoins a una billetera. Al analizar la la dirección que envió el atacante para hacer el pago de los bitcoins me fijé si otras víctimas habían caído en la trampa; y lamentablemente vi que en las mismas fechas en las que la víctima recibió el correo el atacante comenzó a recibir criptodivisas (0,26 BTC, que equivale aproximadamente a USD 1950); seguramente de otras víctimas.

Otra víctima, otro correo, pero la misma metodología

Al analizar el segundo caso observe que el modus operandi fue prácticamente el mismo y con un correo muy similar; tal como como se puede ver en la siguiente captura:

Al analizar en haveibeenpwned.com de dónde podría haberse filtrado este segundo correo, la herramienta solo mostró una posible brecha: LinkedIn. Si comparamos los dos casos, ambos correos tienen en común que fueron filtrados en una fuga de LinkedIn. Por lo tanto, es probable que el atacante haya utilizado la base de datos de esta red social para armar su campaña maliciosa.

Sin embargo, cuando analizamos las transferencias a la billetera del ciberdelincuente en este segundo caso, vemos que para la misma fecha de los correos se recibieron al menos tres transferencias que sumaron un total de 0.155 BTC (aproximadamente USD 1161).

Conclusión

La realidad es que se trata de una campaña de ingeniería social. Es decir que no existía ningún video, ningún malware y lo único que había por parte del atacante era una contraseña que había obtenido de alguna de las múltiples fugas de información que dejan a millones de usuarios a nivel mundial expuestos diversos tipos de ataques. Pero, ¿son los usuarios conscientes acerca de estas problemáticas?, ¿cuantas veces has cambiado tu contraseña en los diversos sitios que utilizas’, ¿lo haces de modo periódico? Quizá estos casos reales muy presentes en Latinoamérica te hagan reflexionar.

Por supuesto, si recibes un mensaje de estos, aconsejamos no responder y entender que es parte de un engaño. No se trata de ponerse paranoico. Simplemente comienza a cambiar tus contraseñas de forma periódica, utiliza soluciones de seguridad confiables, actualiza el sistema operativo de los dispositivos que utilices y activa el segundo factor de autentificación. Implementando estas acciones podrás disfrutar de la tecnología de forma segura.